El solo hecho de leer la palabra Olimpo, es un claro y notorio indicador de que estamos hablando de cámaras fotográficas. Sin embargo, desde enero del año en curso, por dificultades asociadas a la pandemia del covid-19, los representantes de la empresa vendieron esta importante ala. Ahora se dedica una actividad que sigue relacionada en cierta forma a la fotografía, pero más hacia el lado científico.

En este sentido, el nivel de data que maneja el ahora gigante tecnológico, con sede en Tokio, Japón, los hizo vulnerables ante la ciberdelincuencia. En consecuencia, los encargados de seguridad de la empresa dicen que investigan una eventualidad peligrosa de la sección de datos; una vulnerabilidad en su red informática.

Según lo detallan los colegas de Tech Crunch, Olympus emitió un comunicado en el que relatan la investigación de «un posible incidente de ciberseguridad». El mismo habría afectado la red informática que contiene datos de Europa, Medio Oriente y África. Además, en referencia a este inconveniente relacionan al reconocido ransomware (secuestro de datos) BlackMatter.

«Al detectar una actividad sospechosa, movilizamos de inmediato un equipo de respuesta especializado que incluye expertos forenses, y actualmente estamos trabajando con la máxima prioridad para resolver este problema. Como parte de la investigación, hemos suspendido las transferencias de datos en los sistemas afectados y hemos informado a los socios externos relevantes », escribió Olympus en un comunicado.

La información se filtró antes que Olympus se manifestara

Dice la nota del portal citado que Olympus se manifiesta con un comunicado, debido a que la información de la vulnerabilidad en su red informática se había filtrado desde hace cinco días. La información previa habla de que el gigante tecnológico japonés ya se está recuperando de este incidente. Al contrario de lo que dice la compañía, que asegura estar investigando.

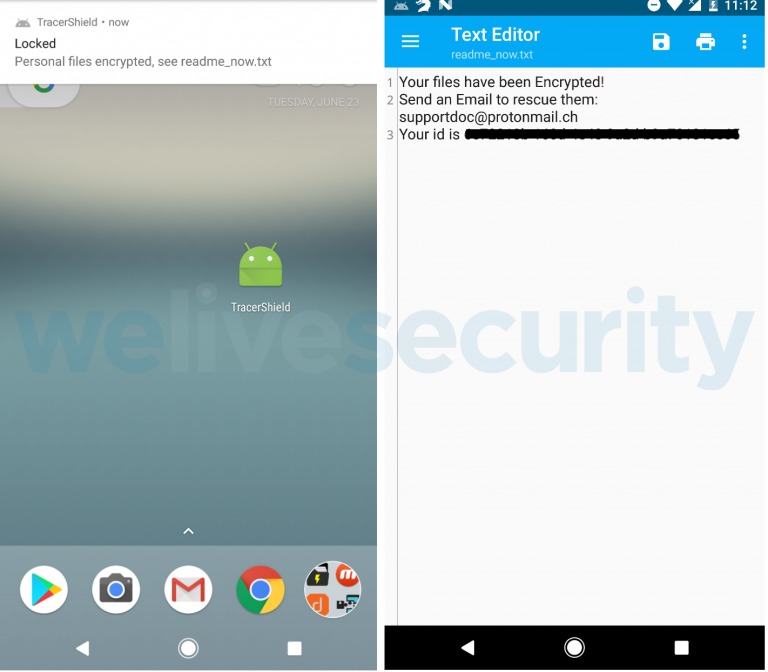

Según la fuente que maneja Tech Crunch, los ciberdelincuentes dejaron una nota de rescate en una de las personas afectadas, (comportamiento típico del ransomware).

«Su red está encriptada y no está operativa actualmente. Si paga, le proporcionaremos los programas para el descifrado », es lo que habría escrito el grupo de ciberdelincuencia. Además, trascendió que firmaron bajo el pseudónimo de BlackMatter.

De igual forma, añaden que en este mensaje había una dirección web a la cuál solo se puede ingresar con el navegador Tor. Es conocido que este es el sistema predilecto que utiliza el grupo de ransomware mencionado.

En el modus operandi de esta organización, la amenaza es pedir dinero a cambio de no publicar la información secuestrada en Internet. Detalla el portal citado que desde que este grupo comenzó a operar, en junio del 2021, se han registrado alrededor de 40 ciberataques.

Olympus ahora se dedica a la reprografía óptica y digital para las industrias médica y de las ciencias de la vida.

.

![el código de Citibanamex y otros bancos se filtró, ¿afecta tu cuenta? [Actualizado]](https://saiddcruz.com/wp-content/uploads/2020/08/template2-f42147beb071ebf2a739c39f7dd88bc7-1200x800.jpg)

[19659008] Esto de inmediato ha hecho que las personas se preocupen por esto y piensen que sus cuentas podrían correr peligro. Es por eso que la compañía encargada de estas aplicaciones,

[19659008] Esto de inmediato ha hecho que las personas se preocupen por esto y piensen que sus cuentas podrían correr peligro. Es por eso que la compañía encargada de estas aplicaciones,

![Así puedes descubrir la ubicación de alguien que te esté amenazando por teléfono [FW Mini guía]](https://saiddcruz.com/wp-content/uploads/2020/08/henryperksbjxaxq-f9ffd3d67f886e6505ea059baf35fa88-1200x800.jpg)

[19659008font>ElproblemaconWastedLockeresquenotienen»debilidades»loque hace mar imposible imposible una llave de descifrado para quitarse de encima el Ransomware que ellos pusieron sobre sus archivos .

[19659008font>ElproblemaconWastedLockeresquenotienen»debilidades»loque hace mar imposible imposible una llave de descifrado para quitarse de encima el Ransomware que ellos pusieron sobre sus archivos .

[19659007PUBLICACIÓN19459006sitiowebGarminConnectylaaplicaciónmóvilestáncaídosporelmomento

[19659007PUBLICACIÓN19459006sitiowebGarminConnectylaaplicaciónmóvilestáncaídosporelmomento